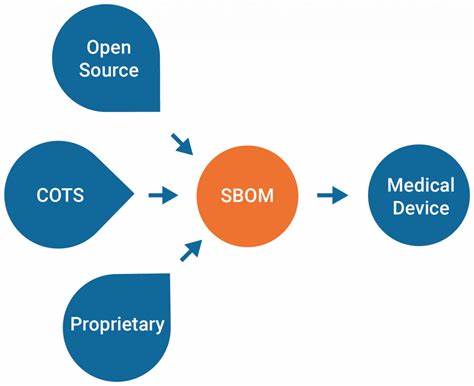

В современном мире цифровых технологий программное обеспечение становится неотъемлемой частью медицинских устройств. Соответственно, обеспечение безопасности и прозрачности в их программном обеспечении приобретает критическую значимость. В 2023 году в США вступил в силу важный нормативный акт, согласно которому все медицинские устройства, использующие программное обеспечение, обязаны создавать и поддерживать Software Bill of Materials, или SBOM. Этот документ представляет собой подробный список всех программных компонентов, входящих в устройство, включая как собственные разработки, так и сторонние решения. Применение SBOM направлено на повышение безопасности устройств, облегчение обнаружения уязвимостей и ускорение их устранения.

В этой статье мы подробно рассмотрим, что такое SBOM, почему он необходим в медицинской отрасли, какие преимущества он открывает для производителей и поставщиков медицинских услуг, а также остановимся на сложностях внедрения и перспективах развития этой технологии. Появление требования о создании SBOM для медицинских устройств напрямую связано с усилением внимания к информационной безопасности в здравоохранении. Медицинские устройства, особенно те, которые подключены к сетям или взаимодействуют с другими системами, становятся привлекательной целью для киберпреступников. Ранние версии и устаревшие компоненты программного обеспечения могут содержать уязвимости, которые используются злоумышленниками для атаки на критически важные системы. Однако уязвимость может быть обнаружена и исправлена, только если производители и пользователи имеют четкое понимание используемых в устройстве компонентов и их состояния.

SBOM является инструментом, обеспечивающим такую прозрачность. Требование FDA об обязательном создании и поддержании SBOM для всех медицинских устройств с программным обеспечением, начиная с октября 2023 года, стало результатом нескольких факторов. Во-первых, это соответствует политике Белого дома по усилению безопасности цепочек поставок информационных технологий и реализации рекомендаций по улучшению киберзащиты. Во-вторых, учитывая, что значительная часть федеральных расходов на здравоохранение США приходится на программы Medicare, Medicaid и службы ветеранов, обеспечение безопасности медицинских устройств становится национальным приоритетом. Проекты постановлений президента США в области кибербезопасности требуют от поставщиков программного обеспечения использовать SBOM в рамках контрактов с государственными учреждениями, что дополнительно стимулирует медицинских производителей адаптироваться к новым стандартам.

Принцип работы SBOM заключается в создании машиночитаемого официального реестра, где детально описано все программное обеспечение, заложенное в устройство. В него входят собственные модули производителя, сторонние библиотеки, фреймворки, интеграции с другими приложениями и API. Это позволяет не только получить полную картину программной среды, но и быстро выявлять повторяющиеся компоненты, часто используемые в разных моделях устройств. Такая прозрачность снижает риски скрытых уязвимостей и ускоряет их устранение. По сути, SBOM позволяет владельцам и техническим специалистам медицинских учреждений отслеживать актуальность обновлений и своевременно применять патчи, а производителям — управлять жизненным циклом ПО и реакцией на угрозы.

Для медицинских учреждений наличие SBOM становится новым стандартом в закупках и эксплуатации оборудования. В условиях увеличения числа кибератак на отрасль, особенно с использованием программ-вымогателей, способных выводить из строя критично важные устройства, важно иметь возможность быстро реагировать и минимизировать потери. Медицинские сотрудники зачастую не могут самостоятельно обновлять устройства, использующие специализированное ПО, без риска для пациентов. Поэтому понимание содержимого и состояния ПО через SBOM помогает администраторам информационных систем и IT-специалистам координировать работу с производителями, чтобы своевременно устранять уязвимости. При этом SBOM становится обязательным компонентом договоров при закупках медицинских устройств.

Однако внедрение SBOM сопряжено и с серьезными вызовами. Прежде всего, пока существуют несколько конкурирующих стандартов, таких как SPDX, CycloneDX и SWID теги, каждый со своими особенностями. Это усложняет интеграцию и сопоставление данных от разных производителей. Также медицинская отрасль требует учета специфических нормативных требований, включая соответствие стандартам конфиденциальности данных (например, HIPAA), что пока недостаточно реализовано в SBOM. Кроме того, многие специалисты по ИТ в здравоохранении пока не обладают достаточной компетенцией для эффективной работы с SBOM, что снижает ценность этих документов при их внедрении.

Наконец, налаживание процессов быстрого обновления ПО в медицинских устройствах требует тесного сотрудничества производителей и медучреждений, что не всегда возможно из-за технических и организационных барьеров. Работа с SBOM открывает новые возможности для оптимизации безопасности и управления уязвимостями. Например, использование специализированных платформ, таких как ActiveState, позволяет автоматически генерировать SBOM для различных языков программирования и создавать защищенные среды исполнения у устройств. Платформа ведет историю всех версий программного обеспечения, обеспечивая возможность воссоздания точной конфигурации устройства, выпущенного ранее. Также она помогает проверять наличие критических уязвимостей и информировать пользователей при их обнаружении.

Немаловажно, что такая автоматизация снижает время реакции на обнаруженные риски с недель и дней до нескольких часов, что критично в условиях, когда безопасность медицинского оборудования имеет жизненно важное значение. Роль SBOM в будущем медицинских устройств будет только расти. По мере развития технологий и усиления требований к кибербезопасности, производители будут вынуждены совершенствовать процессы создания, ведения и интеграции SBOM в свои продуктовые циклы. Медицинские учреждения должны будут инвестировать в обучение специалистов и технологические платформы, чтобы эффективно использовать эту информацию. В свою очередь государственные регуляторы могут расширить требования, включив SBOM в стандарты сертификации безопасности медицинских устройств.

Стандартизация и объединение усилий производителей, поставщиков и регуляторов позволит упростить обмен информацией по уязвимостям и улучшить качество мониторинга безопасности. Это поможет не только снизить риски кибератак и сбоев оборудования, но и повысить доверие пациентов и медицинских организаций к новым технологиям. Вместе с тем, совершенствование SBOM-инструментов и интеграция их с системами автоматизированного тестирования и управления жизненным циклом ПО станут залогом устойчивого развития медицинской отрасли в условиях цифровизации. Таким образом, создание и использование SBOM стали новым стандартом обеспечения безопасности и прозрачности в медицинских устройствах в 2023 году. Этот инструмент помогает выявлять и устранять уязвимости, обеспечивать совместимость и обновляемость устройств, а также соответствует государственным требованиям по безопасности цепочек поставок.

Для производителей медицинских устройств и медицинских организаций понимание сущности и потенциала SBOM, а также инвестиции в соответствующие технологии и компетенции — это необходимое условие успешной работы в современном цифровом здравоохранении. Только совместные усилия всех участников экосистемы позволят обеспечить высокий уровень защиты пациентов и надежность медицинских систем в будущем.