В июле 2025 года компания Ingram Micro, один из крупнейших мировых технологических дистрибьюторов, сообщила о расследовании случая кибератаки с использованием программ-вымогателей. Инцидент вызвал серьезные перебои в операционной деятельности компании, особенно затронув процессы обработки и доставки заказов. Расследование этой атаки не только вскрыло сложность угроз в сфере кибербезопасности, но и подчеркнуло важность современных методов защиты информации и инфраструктуры. Компания Ingram Micro базируется в Ирвайне, Калифорния, и является ключевым игроком в технологической экосистеме с крупным оборотом — за первый финансовый квартал было зафиксировано $12,3 миллиарда в чистых продажах. В таких масштабах повреждения информационных систем могут привести к значительным финансовым и репутационным потерям, что делает кейс Ingram Micro крайне показательным для всего отраслевого сообщества.

Суть инцидента заключается в обнаружении подозрительной активности на внутренних сетях компании. Реагируя на обнаруженные угрозы, Ingram Micro оперативно отключила часть систем для предотвращения дальнейшего распространения атаки. Организация также уведомила правоохранительные органы и привлекла внешних специалистов-криминалистов для проведения тщательного форензического анализа. Это стандартная практика, позволяющая определить масштабы вторжения, выявить уязвимости и разработать стратегии восстановления. На текущий момент точные детали начального проникновения злоумышленников в сеть Ingram Micro не разглашаются.

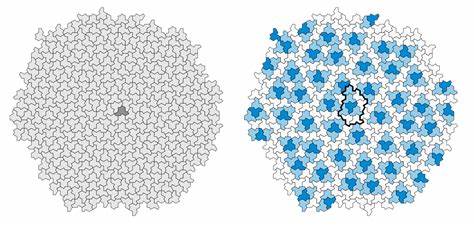

Однако известно, что группа SafePay, специализирующаяся на атаках с использованием программ-вымогателей, заявила о своей причастности к инциденту. SafePay появилась на киберпреступной арене в октябре 2024 года и за короткое время стала одной из наиболее активных и опасных группировок. Аналитики кибербезопасности отмечают рост активности SafePay с мая 2025 года. Группа известна использованием уязвимостей, связанных с удаленным доступом — ими эксплуатируются протоколы Remote Desktop Protocol (RDP) и виртуальные частные сети (VPN). Эти каналы часто становятся точками входа для хакеров в корпоративные сети из-за неправильной настройки, слабых паролей или отсутствия многофакторной аутентификации.

Специалисты отмечают, что SafePay действует по моделям, используемым другими крупными группировками программ-вымогателей, и предположительно является ребрендингом или продолжением деятельности таких, как LockBit, AlphV и INC. Их методы включают использование ScreenConnect — программного обеспечения для удаленного управления, которое злоумышленники применяют для закрепления контроля над зараженной сетью. В марте 2025 года в отчете компании NCC Group было подробно описано, как SafePay при атаке обходила многофакторную аутентификацию и получала доступ через неправильно сконфигурированный файрвол. Последствия атаки Ingram Micro еще полностью не оценены. В компании пока не публиковали информацию о финансовых потерях, но с учетом масштабов бизнеса и значимости операционных процессов, можно предположить существенные убытки.

Влияние на репутацию компании также является важным фактором, поскольку клиенты и партнеры требуют надежной защиты своих данных и стабильности поставок. Инцидент с Ingram Micro служит очередным напоминанием о серьезности киберугроз в современном бизнесе. Несмотря на значительные инвестиции в технологии и безопасность, даже крупные технологические компании не застрахованы от утечек и атак. В условиях постоянного развития методов взлома и появления новых группировок, бизнесу требуется непрерывно совершенствовать стратегии защиты. Ключевыми Pilarями в обеспечении кибербезопасности становятся несколько направлений.

Прежде всего, это грамотная настройка удаленного доступа с обязательной многофакторной аутентификацией и регулярной проверкой уязвимостей в системе. Внедрение современных систем обнаружения вторжений и эффективных механизмов реагирования на инциденты позволяет быстро локализовать угрозы и минимизировать ущерб. Обучение сотрудников и формирование киберкультуры также играют важную роль. Человеческий фактор часто становится слабым звеном — фишинговые атаки и социальная инженерия остаются популярными методами получения доступа к инфраструктуре. Постоянные тренинги и тестирования помогают снижать риски.

Кроме того, бизнесу следует уделять внимание сотрудничеству с профильными компаниями и правоохранительными органами для обмена информацией о новых угрозах и совместного противодействия киберпреступности. В случае масштабных инцидентов профессиональные форензические эксперты способны быстро помочь в выявлении источников атаки и восстановлении систем. Повышение прозрачности и готовности к подобным инцидентам также укрепляет доверие со стороны клиентов и партнеров. У Ingram Micro есть все шансы воспользоваться этим опытом для усиления собственной безопасности и демонстрации ответственности перед рынком. Случай Ingram Micro свидетельствует о необходимости постоянного мониторинга безопасности IT-инфраструктуры и оперативного реагирования даже в крупнейших и технически подготовленных компаниях.

Атаки программ-вымогателей продолжают оставаться одной из наиболее значимых угроз для бизнеса по всему миру, что требует интегрированных и продуманных решений на корпоративном уровне. Подводя итог, можно отметить, что борьба с программами-вымогателями — это не только технический вызов, но и стратегическая задача для современного бизнеса. Исходя из опыта Ingram Micro, эффективность защиты достигается через сочетание комплексных технологий, управления рисками и постоянной работы с человеческим фактором. Только так можно минимизировать последствия кибератак и обеспечить устойчивое развитие в условиях цифровой экономики.