В последние годы кибербезопасность становится все более актуальной темой в свете постоянных угроз со стороны злоумышленников. Особое внимание к этому аспекту привлекли недавние сведения о том, что уязвимости нулевого дня, исправленные компанией Apple, были использованы для доставки шпионского программного обеспечения Pegasus от NSO Group. В данной статье мы рассмотрим, что такое уязвимости нулевого дня, как они были использованы, а также что могут сделать пользователи и компании для защиты своих данных. Уязвимости нулевого дня представляют собой недочеты в программном обеспечении, о которых разработчики не знают и, следовательно, не имеют возможности их исправить. Каждое новое обнаружение таких уязвимостей представляет собой значительную угрозу для пользователей и организаций, так как злоумышленники могут использовать их для атаки и кражи конфиденциальной информации.

Apple, как один из крупнейших производителей технологий, принимает меры по обеспечению безопасности своих устройств, однако киберугрозы все равно продолжают поступать. Недавнее сообщение о том, что уязвимости, патчи для которых были выпущены Apple, использовались NSO Group для установки вируса Pegasus на устройства пользователей, вызывает серьезные опасения. Pegasus — это мощное шпионское программное обеспечение, которое позволяет злоумышленникам получать доступ к сообщениям, фотографиям, электронной почте и даже к камере и микрофону устройства. Основной целевой аудиторией Pegasus являются активисты, журналисты и политические оппоненты, что подтверждает его использование в различных странах для слежки и преследования. Важно отметить, что NSO Group утверждает, что их программное обеспечение предназначено для помощи правительственным органам в борьбе с терроризмом и преступностью.

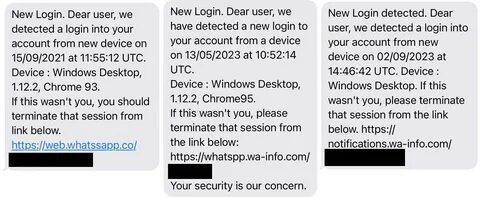

Тем не менее, неоднократно возникали обвинения в том, что Pegasus используется для подавления и нарушения прав человека. Распространение Pegasus происходит в несколько этапов. Злоумышленники отправляют жертве ссылку, кликнув по которой она автоматически загружает и устанавливает шпионское ПО. Используя уязвимости нулевого дня, хакеры могут делать это без ведома пользователя, используя отвлекающие маневры, такие как поддельные уведомления или сообщения. Поскольку такие атаки могут происходить в незимом образом, пользователи часто не подозревают о том, что их устройства повреждены.

По этой причине важно регулярно обновлять программное обеспечение и использовать защитные меры, такие как антивирусные программы и брандмауэры. Специалисты по кибербезопасности советуют пользователям всегда устанавливать последние обновления и патчи для своих устройств, так как они содержат исправления для уязвимостей, которые могут быть использованы злоумышленниками. Apple активно работает над улучшением безопасности своих устройств и регулярно информирует пользователей о неотложных обновлениях. Несмотря на меры, предпринимаемые Apple и другими производителями для защиты пользователей, угроза шпионского ПО, такого как Pegasus, остается. Поэтому пользователи должны проявлять особую осторожность и осведомленность в вопросах безопасности.

Важность цифровой безопасности нельзя переоценить. При наличии простых и эффективных средств, таких как шифрование и двухфакторная аутентификация, пользователи могут значительно повысить уровень своей активности. Эти инструменты создают дополнительные уровни защиты и затрудняют доступ к конфиденциальной информации для злоумышленников. Кроме того, необходимо знать о потенциальных рисках и быть внимательным к подозрительным сообщениям и ссылкам, особенно если они исходят от неизвестных источников. Например, использование гиперссылок в сообщениях может быть признаком фишинга.

Пользователям следует избегать нажатия на такие ссылки и проверять их подлинность. Подводя итог, можно сказать, что уязвимости нулевого дня, использованные для распространения Pegasus, подчеркивают важность постоянной осведомленности и мер предосторожности в цифровом пространстве. Несмотря на усилия компаний, таких как Apple, по обеспечению безопасности своих пользователей, киберугрозы продолжают эволюционировать. Поэтому пользователям следует оставаться бдительными и адаптироваться к новым методам обеспечения цифровой безопасности.