В стремительно меняющемся мире информационной безопасности 2025 год ознаменовался рядом значимых и зачастую уникальных угроз, способных коренным образом повлиять на кибербезопасность компаний и простых пользователей. Среди них выделяется новое поколение bootkit-малвари, атаки, усиленные искусственным интеллектом, сложные взломы в цепочках поставок и эксплуатация ряда критических уязвимостей нулевого дня. Осознание масштабов этих угроз и новых подходов к их предотвращению становится основой для построения эффективной стратегии киберзащиты и обеспечения непрерывности бизнеса. Одним из наиболее тревожных явлений стало появление HybridPetya - особой формы ransomware, которая в отличие от своих предшественников способна обходить механизмы безопасной загрузки UEFI. Традиционно, характерные для Petya и NotPetya атаки эксплуатировали уязвимости на уровне операционной системы, но HybridPetya внедряется на уровне прошивки, что позволяет ему скрываться от классических антивирусных решений и сохраняться даже после переустановки ОС.

Такой тип загрузочного вредоносного программного обеспечения, известного как bootkit, дает злоумышленникам возможность загружать вредоносный код с самого начала запуска устройства, обеспечивая постоянный контроль над системой. Несмотря на то, что на данный момент зафиксированы только образцы HybridPetya, загруженные на VirusTotal, потенциал этой угрозы остается крайне высоким, требуя от специалистов повышенной бдительности и адаптации методов защиты. Параллельно с развитием классических вредоносных инструментов наблюдается бурный рост использования искусственного интеллекта (ИИ) в кибератаках. Новейшие зловредные кампании включают инструменты, такие как SpamGPT - основанный на генеративных языковых моделях, способных создавать масштабные фишинговые рассылки и обходить традиционные фильтры безопасности. Суть таких атак в том, что ИИ позволяет создавать максимально персонализированные и правдоподобные сообщения, что значительно увеличивает шансы жертвы раскрыть свои учетные данные или скачать вредоносное ПО.

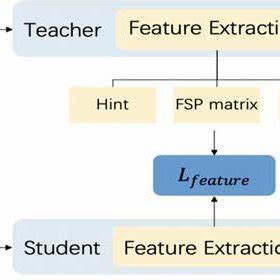

Такая эволюция свидетельствует об изменении ландшафта угроз и необходимости внедрения более интеллектуальных систем обнаружения, способных анализировать скрытые признаки атак и противодействовать автоматизированным сценариям злоумышленников. Отдельное внимание заслуживают атаки на цепочки поставок, которые продолжают оставаться привлекательной целью для хакеров. Одним из ярких примеров стала компрометация пакетов в npm - платформе с миллиардами загрузок в неделю. Злоумышленники воспользовались фишинговой атакой на разработчиков, получив доступ к аккаунтам и распространив зараженный код, способный перенаправлять криптовалютные транзакции на мошеннические кошельки. Несмотря на то, что ущерб от этой кампании составил только около тысячи долларов, последствия для индустрии значительно шире, поскольку такие инциденты подрывают доверие к экосистеме открытого программного обеспечения и требуют дополнительных усилий на проверку и контроль целостности пакетов.

Помимо угроз программного характера, модификации атак охватывают и аппаратный уровень. Новейшие технологии Apple, воплощенные в системе Memory Integrity Enforcement (MIE) в моделях iPhone 17 и iPhone Air, нацелены на защиту от сложных атак, включая эксплуатацию уязвимостей памяти. Использование уникальных меток для каждой части памяти позволяет устройствам автоматически блокировать попытки доступа посторонних приложений, облегчая борьбу с "нулевыми кликами" - атаками, где жертва не должна предпринимать никаких действий для заражения. Внедрение таких аппаратно-ориентированных решений демонстрирует, как встраивание защиты в архитектуру устройств становится ключом к противодействию быстро эволюционирующим киберугрозам. Нулевые уязвимости (zero-days) продолжают оставаться точками боли для компаний и производителей ПО.

Примером служит критический баг Samsung (CVE-2025-21043) с высокой оценкой CVSS, который в течение длительного времени эксплуатировался в скрытых атаках и затрагивал несколько версий операционной системы Android. Эта и другие уязвимости, выявленные в популярных продуктах - от программных платформ Dassault Systèmes и Adobe до серверных компонентов VMware и Cisco - подчеркивают значимость оперативного обнаружения и своевременного патчинга уязвимых систем. На фоне таких технологических вызовов угрозы социального и организационного порядка не теряют актуальности. Последние расследования указывают на использование вредоносных расширений для Visual Studio Code, выпущенных под видом популярных инструментов программирования и распространяемых с помощью искусственных техник маркетинга и фальсификации загрузок. Эти расширения предназначены для кражи данных пользователей, включая криптофондовые кошельки, что вновь демонстрирует, как злоумышленники манипулируют доверием профессиональных сообществ для внедрения вредоносных компонентов.

Финансовые трояны для мобильных платформ продолжают широко распространяться, причем последняя мутация вредоносного семейства RatOn существенно расширяет свои возможности от простых атак с использованием NFC до функционала удаленного доступа и мошенничества через автоматизированные трансферы средств. Комбинация различных техник в одном инструменте повышает его эффективность и опасность, затрудняя защиту даже для продвинутых пользователей и специалистов по безопасности мобильных устройств. В ответ на активизацию киберпреступных кампаний и растущую сложность угроз появляется все больше инициатив, направленных на укрепление киберзащиты. Компании, как Microsoft, продолжают развивать механизмы предупреждения фишинга с интеграцией в бизнес-коммуникации, такие как оповещения в Microsoft Teams о подозрительных ссылках. Аналитики рекомендуют обновлять стандарты безопасности, в том числе через внедрение Zero Trust моделей и расширение возможностей облачных решений, способных в режиме реального времени обнаруживать и реагировать на инциденты.

Однако технические меры не должны оставлять без внимания человеческий фактор и вопросы организационной культуры. Усиление контроля доступа, обучение сотрудников, систематическое сканирование и аудит используемых компонентов программного обеспечения - все это становится частью комплексных стратегий киберустойчивости. С учетом того, что атаки способствуют не только прямым финансовым потерям, но и подрыву репутации и доверия клиентов, инвестиции в информационную безопасность сегодня представляют собой обязательный элемент бизнес-процессов. В целом, последние тенденции указывают на неизбежность трансформации роли специалистов по безопасности. Они перестают быть только техническими исполнителями и становятся стратегами, сохраняющими институциональное доверие в условиях постоянных угроз.

Развитие технологий требует комплексного подхода, объединяющего аппаратные инновации, программные инструменты искусственного интеллекта и жесткие процедуры управления рисками. Резюмируя, можно отметить, что 2025 год задает новые стандарты в кибербезопасности. Рост угроз приветствует активное внедрение современных методов обнаружения и реакции, а также укрепление нормативной базы. Перед бизнесом стоит задача не только закрывать известные уязвимости, но и прогнозировать и предупреждать возникающие риски, что требует непрерывного обучения, инвестиций в современные технологии и построения культуры безопасности на всех уровнях организации. Это позволит не просто пассивно реагировать на атаки, а проактивно обеспечивать устойчивость и доверие в цифровом мире.

.