Современные технологии стремительно развиваются, а вместе с ними совершенствуются и методы защиты операционных систем от несанкционированного доступа и вредоносного кода. Одним из таких методов является Secure Boot — механизм безопасной загрузки, реализованный на уровне прошивки компьютера. В последние годы широкое обсуждение вызвало явление сертификатного ролловера Secure Boot, что, по мнению многих, способно создать значительные сложности и риски для пользователей. Однако на практике все не так страшно, и такая процедура лишь усиливает безопасность платформы без причинения неудобств конечным пользователям. Secure Boot изначально был разработан как часть стандарта UEFI (Unified Extensible Firmware Interface) с целью обеспечить загрузку только доверенных и подписанных компонентов перед стартом операционной системы.

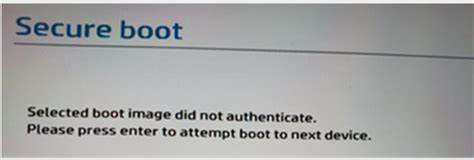

То есть при включении устройства прошивка проверяет цифровую подпись загрузочных файлов, и если подпись отсутствует или недействительна, загрузка с данного носителя блокируется. Таким образом защищается процесс от вмешательства вредоносных программ и или модифицированных загрузчиков, которые могут повредить систему. Важно отметить, что для проверки цифровых подписей используется набор ключей и сертификатов, внедренных в прошивку устройства. Эти сертификаты и ключи не вечны — их срок действия ограничен, и по мере приближения к окончанию срока безопасности требуется их обновление или, правильнее сказать, «ролловер». Сертификатный ролловер подразумевает процесс замены старых сертификатов новыми с последующим обновлением ключевой базы Secure Boot.

В результате устройство продолжает грузиться без сбоев с доверенными компонентами, а старые сертификаты постепенно выводятся из эксплуатации. Несмотря на наличие технических нюансов, для большинства пользователей данный процесс проходит незаметно, так как производители оборудования и разработчики операционных систем тщательно готовят инструменты и обновления, чтобы избежать сбоев загрузки. В случае с Microsoft, например, во время обновления Windows предусмотрены необходимые пакеты, поддерживающие обновление ключей Secure Boot без вмешательства пользователя. Форумы и сообщества, обсуждающие проблемы Secure Boot иногда паникуют из-за неполной информации, предполагая, что ролловер может привести к невозможности загрузки или необходимости отключения Secure Boot. На деле подобные крайние меры требуются лишь в редких случаях, связанных с устаревшим оборудованием или отсутствием обновлений прошивки от производителей.

Кроме того, в некоторых ноутбуках и компьютерах имеется возможность временно отключать Secure Boot через настройки BIOS/UEFI, но такие действия не рекомендуются без веских на то причин, поскольку снижают уровень защиты. Еще один важный аспект — поддержка ролловера Secure Boot в различных дистрибутивах Linux. Некоторые из них по умолчанию не используют сертификаты, зарегистрированные в прошивке устройства, что может привести к проблемам с загрузкой после обновления сертификатов. Тем не менее сообщество Linux активно разрабатывает методы и инструменты, позволяющие легко адаптироваться к изменениям ключей без снижения уровня безопасности. Для бизнеса и корпоративных клиентов, где контроль за безопасностью и управлением устройствами стоит на первом месте, внедрение процедур ролловера аутентификации Secure Boot также происходит с максимальным комфортом для пользователей.

Централизованные решения по управлению ключами и обновлениями прошивок минимизируют риски сбоев и негативных последствий для рабочих процессов. Важно помнить, что отказ от использования Secure Boot вовсе не решает проблем с загрузкой после обновления сертификатов, а лишь снижает уровень защиты, делая системы уязвимыми к атакующим. Принятие современных стандартов безопасности наряду с своевременным обновлением ключевой базы на уровне прошивки — залог надежной и устойчивой работы техники при возникновении угроз. В завершение стоит отметить, что Secure Boot и его механизмы защиты представляют собой неотъемлемую часть современной IT-инфраструктуры. Сертификатный ролловер — естественная и оправданная мера для поддержания актуальности и безопасности системы.

Пользователи не должны бояться таких обновлений, а наоборот, воспринимать их как подтверждение надежности и заботы производителей о защите устройств и данных. Следить за новостями от производителей, своевременно устанавливать обновления и обращаться к официальным источникам — вот ключевые рекомендации для комфортного и безопасного использования технологии Secure Boot в повседневной жизни.