Квантовые компьютеры: ещё далеко до взлома алгоритма SHA-256 В последние годы концепция квантовых компьютеров завоевала всеобщее внимание как среди научного сообщества, так и среди широкой публики. Их потенциал для решения сложных задач, которые традиционные компьютеры не могут выполнить за разумное время, интригует многих. Особенно много вопросов возникает в контексте криптографии и безопасности данных. Один из наиболее обсуждаемых аспектов — возможность квантовых компьютеров взломать такие алгоритмы, как SHA-256, который широко используется для обеспечения безопасности в различных областях, включая блокчейн и криптовалюты. SHA-256, часть семейства алгоритмов SHA-2, был разработан Национальным институтом стандартов и технологий США (NIST) и с тех пор стал де-факто стандартом для хеширования данных.

Его защита базируется на сложности обратного расчета, что делает его первоклассным выбором для криптографических приложений. Но, когда речь заходит о квантовых компьютерах, важно понимать, что их способность к взлому криптографических алгоритмов не является мгновенной. Квантовые компьютеры основываются на принципах квантовой механики и теории информации. В отличие от классических компьютеров, которые оперируют битами (нулем и единицей), квантовые компьютеры используют кубиты, которые могут находиться одновременно в нескольких состояниях благодаря эффекту суперпозиции. Это позволяет квантовым компьютерам выполнять определенные вычисления намного быстрее и эффективнее, чем их классические аналоги.

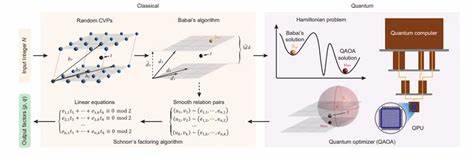

Однако на данный момент технологии квантовых вычислений находятся на начальной стадии своего развития. Несмотря на теоретические преимущества, которые квантовые компьютеры могут принести, практика показывает, что создание масштабируемых и надежных квантовых вычислительных систем — задача не из легких. На сегодняшний день существующие квантовые компьютеры способны выполнять лишь базовые вычислительные задачи и не имеют достаточной мощности, чтобы успешно атаковать алгоритмы, такие как SHA-256. Учёные и инженеры продолжают сталкиваться с множеством технических проблем, таких как декогеренция кубитов и необходимость поддерживать их в стабильном состоянии. Даже с генерацией новых квантовых алгоритмов, таких как алгоритм Шора для факторизации больших чисел и алгоритм Гровера для поиска в неструктурированных данных, квантовым компьютерам всё ещё далеко до взлома таких сложных хеш-функций, как SHA-256.

Алгоритм Гровера, к примеру, может потенциально сократить время, необходимое для нахождения коллизий в хеш-функциях, вдвое по сравнению с классическими алгоритмами. Это, однако, всё еще не делает взлом невозможным. Для успешного взлома SHA-256 потребуется квантовый компьютер с исключительной мощностью и количеством кубитов, что максимально удалено от настоящей реальности. Также стоит отметить, что сообщества криптографов и разработчиков постоянно работают над созданием более известных векторов атаки и усиливают защиту своих систем. Это включает в себя внедрение хеш-функций с большей устойчивостью к атакам, таких как SHA-3, и другие подходы, которые обеспечивают большую надежность в мире, где угроза квантовых вычислений становится реальностью.

Интересно, что многие эксперты предполагают, что компрометация хеш-функции не будет конечной точкой для криптографической безопасности. Взлом SHA-256 может лишь привести к появлению новых стандартов и методов шифрования, которые будут учитывать уже существующие риски. Поэтому вместо паники и страха, важно рассматривать квантовые технологии как возможность для переосмысления, адаптации и эволюции подходов к защите данных. Криптографическая безопасность должна быть многослойной, и одной из ключевых стратегий защиты в эру квантовых компьютеров будет использование различных уровней шифрования и хеширования. Это означает, что даже если один уровень будет уязвим для атак, другие будут обеспечивать дополнительную степень защиты и безопасности.

Это применение концепций, как "минимальные привилегии" и "защита по глубине", уже становится стандартом для многих организаций и учреждений. В заключение, хотя возможность успешного взлома алгоритмов, таких как SHA-256, квантовыми компьютерами остаётся предметом обсуждений, реальность такова, что до этой угрозы ещё очень далеко. Квантовые технологии всё ещё находятся на начальной стадии своего развития, и хотя они обещают революционизировать многие аспекты вычислений, реальные последствия для криптографической безопасности будут зависеть от будущих достижений в области квантовых вычислений и криптографических исследований. Важно оставаться мудрыми и осторожными, наблюдая за развитием квантовых технологий, и параллельно продолжать усиливать существующие системы безопасности. Киберугрозы будут развиваться, и нам нужны решения, которые будут достаточно гибкими и адаптивными, чтобы справляться с потенциальными вызовами, исходящими как от квантовых, так и от классических технологий.

Таким образом, будущее криптографии может быть далеко не таким мрачным, как иногда предполагается, если мы будем подготовлены к изменениям и готовы адаптироваться к новым условиям.