С каждым днём мир технологий становится всё более сложным и многообразным. Однако с этим развитием также появляются и новые угрозы. В последнее время возросло количество инцидентов, связанных с кражей криптовалюты через заражённые Android-устройства. Эти случаи поднимают важный вопрос: стоит ли экономить на покупке мобильных телефонов, особенно если речь идёт о безопасности ваших финансовых данных? Изобретение смартфонов стало прорывом в области коммуникаций и информации, однако они также стали целевой аудиторией для хакеров. Существует много причин, по которым покупка дешевых телефонов может обернуться для вас дорогой ошибкой.

Основные причины уязвимости дешёвых телефонов 1. Невероятно низкая цена: Телефоны, которые продаются по крайне низким ценам, часто являются поддельными или не прошли полную проверку в рамках контроля качества. Их программное обеспечение может быть не обновлено, а это значит, что уязвимости, обнаруженные в системе, могут не быть исправлены. 2. Заражённое программное обеспечение: Хакеры используют различные методы для внедрения вредоносного ПО в дешёвые устройства.

Эти телефоны могут продаваться людям, жаждущим сэкономить, однако они фактически становятся угрозой для их личных данных. Хакеры могут скрывать вирусы в приложениях или даже в самой системе телефона, что позволяет им получать доступ к данным без ведома пользователя. 3. Необновляемая операционная система: Многие дешёвые модели Android-устройств запускаются на устаревших версиях операционной системы, которые не получают обновлений в безопасности. Это делает устройства уязвимыми к атакам, нацеленным на известные уязвимости приложения.

Как хакеры используют заражённые телефоны для кражи криптовалюты Некоторые хакеры начали активно использовать заражённые телефоны для кражи криптовалюты. Они могут удалённо управлять устройством, внедрять вредоносные приложения и перехватывать данные пользователей, такие как пароли и ключи доступа к криптокошелькам. Наиболее распространённые методы, используемые хакерами, включают: 1. Фишинг и вредоносные приложения: Хакеры могут отправлять пользователям ссылки на фальшивые приложения для криптовалюты, которые выглядят как оригинальные. После установки эти приложения могут получить доступ к вашим данным и кошелькам.

2. Трояны для Skype: Некоторые вредоносные программы могут маскироваться под полезные приложения, такие как мессенджеры или игры, и при этом осуществлять кражу данных и информацию о криптовалютных транзакциях. 3. Управление устройством: Вредоносные программы могут предоставить хакерам полный доступ к вашим устройствам, позволяя им управлять всеми функциями телефона, а также отслеживать вашу активность. Как защитить себя от заражённых устройств Чтобы избежать рискованных ситуаций и потери средств, следуйте указанным ниже рекомендациям: 1.

Покупайте телефоны только у проверенных продавцов: Избегайте покупки подержанных или дешёвых телефонов у неизвестных продавцов. Лучше investir в свою безопасность, приобретая устройства у авторизованных дилеров. 2. Проверяйте безопасность устройства: Перед использованием нового телефона убедитесь, что его программное обеспечение обновлено, и загрузите только проверенные приложения из официальных магазинов. 3.

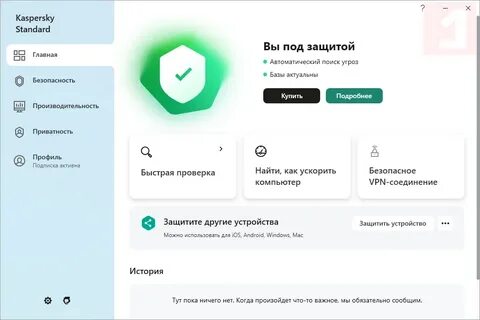

Используйте антивирусное ПО: Установите антивирусное программное обеспечение для защиты вашего устройства на случай, если вы inadvertently загрузите вредоносное приложение. 4. Будьте внимательны к своим данным: Никогда не вводите свои личные данные или данные криптокошелька на подозрительных веб-сайтах или приложениях. Всегда проверяйте, что вы находитесь на официальных платформах. 5.

Регулярно меняйте пароли: Создайте уникальные и сложные пароли для вашего криптовалютного кошелька и никогда не используйте один и тот же пароль для нескольких аккаунтов. Заключение Покупка дешёвых телефонов может показаться разумным выбором, но это может обернуться дорогостоящей ошибкой, особенно когда речь идёт о безопасности ваших личных данных и криптовалюты. Будьте осторожны и осведомлены, и вы сможете избежать многих угроз, которые подстерегают пользователей в современном мире технологий.