В последние годы шантажирующее программное обеспечение (ransomware) стало одной из самых серьезных угроз кибербезопасности. Одним из таких программ является Clop Ransomware, который продолжает набирать популярность благодаря своей способности эксплуатировать уязвимости в различных программных приложениях. Одним из основных объектов атаки стала система передачи файлов Cleo, что вызвало серьезные опасения среди специалистов по кибербезопасности. Cleo File Transfer — это платформа, широко используемая предприятиями для безопасной передачи файлов и управления данными. Однако в результате недавних исследований выяснилось, что в системе существуют уязвимости, которые могут быть использованы злоумышленниками, что и делает её привлекательной целью для таких групп, как Clop.

Как работает Clop Ransomware? Clop Ransomware, как и другие виды программ-вымогателей, направлен на шифрование файлов на зараженном устройстве, чтобы затем требовать выкуп за их разблокировку. Этот тип кибератаки не ограничивается отдельными компьютерами; он может затрагивать несколько систем и сетей, создавая масштабные разрушения для компаний и организаций. Система Cleo File Transfer, будучи уязвимой, предоставляет преступникам возможность вписаться в цепочку передачи данных и внедрить вредоносное ПО. Это происходит с помощью фишинга или других тактик социальной инженерии, когда злоумышленники получают доступ к учетным записям и системам предприятия. Уязвимость Cleo File Transfer Обнаруженная уязвимость в Cleo File Transfer позволяет злоумышленникам получить доступ к передаваемым данным и внедрить шантажирующее ПО в систему.

Важно отметить, что уязвимости подобного рода могут оставаться не обнаруженными в течение длительного времени, предоставляя злоумышленникам возможность накапливать данные и готовить более сложные атаки. Согласно отчетам, несколько компаний уже подали иски, сообщая о системных сбоях и потерях данных в результате атак Clop. Тем не менее, не все случаи были признаны, что вызывает дискуссии о реальности угроз и последствиях для бизнеса. Рекомендации по защите от Clop Ransomware Защита от шантажирующего ПО, такого как Clop, требует комплексного подхода. Вот несколько рекомендаций, которые помогут снизить риск заражения: 1.

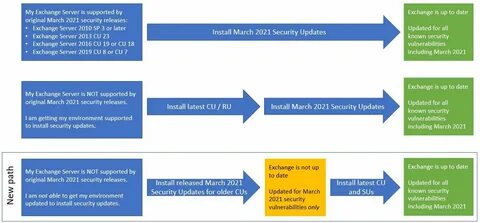

Регулярные обновления программного обеспечения: Убедитесь, что все системы, включая Cleo File Transfer, регулярно обновляются и патчи безопасности устанавливаются без задержек. Это поможет закрыть известные уязвимости, которые могут быть использованы злоумышленниками. 2. Обучение сотрудников: Проводите регулярные тренинги по информационной безопасности для сотрудников, включая информацию о фишинге и других методах социальной инженерии. Обученные сотрудники менее подвержены атакам, связанным с ошибками в обращении с данными.

3. Резервное копирование данных: Регулярные резервные копии данных помогут восстановить утраченные файлы в случае атаки. Однако важно хранить резервные копии в безопасном месте, недоступном для сети. 4. Использование антивирусного ПО: Убедитесь, что на всех устройствах установлено надежное антивирусное программное обеспечение и оно постоянно обновляется для защиты от новых угроз.

5. Мониторинг сетевой активности: Настройте системы мониторинга для отслеживания подозрительной активности в сети. Это поможет выявить инциденты на ранних стадиях и предотвратить дальнейшее распространение вредоносного ПО. Заключение Угрозы со стороны шантажирующего программного обеспечения, как Clop, становятся все более сложными и разнообразными. Уязвимости в системах передачи данных, таких как Cleo File Transfer, могут привести к серьезным последствиям для бизнеса.

Необходимость защиты данных и систем безопасности актуальна как никогда. Компании и организации должны быть готовы к борьбе с данным явлением, обеспечивая защиту своих активов и данных. Следуя вышеуказанным рекомендациям и оставаясь в курсе новых угроз, можно значительно снизить риск атаки и защитить свою организацию от последствий кибератак.