В последние десятилетия интернет стал неотъемлемой частью жизни миллиардов людей и функционирования множества отраслей. Однако изначальная архитектура сети строилась на предположении о честности участников и надежности посредников. Электронная почта, веб-серфинг и облачные сервисы подразумевали, что данные будут передаваться и обрабатываться с добрыми намерениями, а посредники не злоупотребят своим положением. Когда интернет был сравнительно небольшим и ставки были низкими, такая модель работала и обеспечивала комфортное взаимодействие. Но времена изменились кардинально.

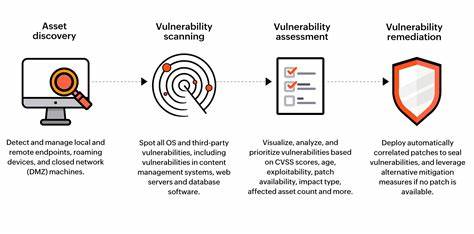

Сегодня кибератаки приобрели государственный масштаб, хакерские группы парализуют медицинские учреждения, а стоимость эксплойтов нулевого дня достигает миллионов долларов. Доверие, когда-то служившее основой цифровой безопасности, оказалось разлученным с реальностью. Тем не менее, несмотря на эти вызовы, многие аспекты координации раскрытия уязвимостей продолжают базироваться на старых, ненадежных методах. Платформы по выплате вознаграждений исследователям безопасности по-прежнему требуют их доверия к хранению и обработке критически важной информации. Компании вынуждены полагаться на добросовестность проверяющих и кураторов, в то время как миллионы долларов и судьбы инфраструктур остаются в распоряжении специалистов, чьё единственное удостоверение — устные или цифровые обещания.

Конец эпохи доверия наступил. На смену ей приходит эпоха пост-доверия, где безопасность и координация построены не на обещаниях и вере, а на доказательствах и криптографических гарантиях. Современная реальность показывает, что доверие — это главная уязвимость системы. Множество громких инцидентов, таких как взлом компании Equifax, атака через систему управления SolarWinds или злоупотребления на Twitter, раскрывают одну фундаментальную проблему — чрезмерное доверие приводит к катастрофическим последствиям. Индустрия раскрытия уязвимостей в целом опирается на эту же ошибочную модель, заставляя всех участников надеяться на честность и надежность друг друга.

Однако в цифровом мире это недопустимо — доверие не масштабируется, оно рано или поздно ломается и становится оружием против владельцев данных. Проблема в том, что инфраструктура обнаружения и обработки критических уязвимостей — механизм, способный затронуть целые государства — построена на доверии, которое уже не оправдано. За последние годы опыт убедительно показал, что любая система, основанная на доверии, рано или поздно проваливается. Это не «может» случиться, а неизбежно произойдет. К счастью, отрасль кибербезопасности получила доступ к инструментам, способным обеспечить новый уровень гарантий.

Криптография, аппаратные средства для обнаружения вмешательств и протоколы, устойчивые к попыткам саботажа, позволяют формировать системы, в которых истина определяется не словами или репутацией, а математически проверяемыми фактами. Платформа aud1t явилась первым в мире комплексным решением, обеспечивающим криптографически верифицируемое раскрытие уязвимостей с полным сохранением секретности и без необходимости доверять третьим лицам. В основе aud1t лежит принцип, что пользователь полностью контролирует свои ключи шифрования, и приватные ключи остаются только на его устройстве. Это гарантирует, что никто, даже сама платформа, не может получить доступ к содержимому отчётов об обнаруженных уязвимостях. Все данные, передаваемые исследователем и компанией, защищены сквозным шифрованием, а вся активность подписывается аппаратно подтверждёнными электронными подписями.

Использование специальной структуры данных на основе дерева Меркле обеспечивает защиту от фальсификаций — любая попытка изменить или удалить информацию становится очевидной для всех участников и наблюдателей. Это не просто теоретические наработки или обещания блокчейн-фанатов. Платформа aud1t внедряет в промышленное использование реальную и проверяемую криптографическую уверенность, устраняя давно известные проблемы безопасности при раскрытии уязвимостей. Концепция «доказательств превыше обещаний» образует ядро нового подхода. В децентрализованных системах давно доказано, что можно эффективно координировать действия без централизованного доверия, но традиционные технологии часто сопровождались излишними накладными расходами, задержками и сложностью.

Aud1t предлагает инновационное решение, позволяющее сохранить скорость и конфиденциальность процессов, одновременно обеспечивая неизменность, прозрачность и подлинность данных. В результате компании и исследователи имеют возможность получать гарантии о подлинности работы, точном времени подачи и отсутствии скрытых манипуляций, что поднимает качество безопасности на новый уровень. Такое изменение принципов координации раскрытия уязвимостей способно полностью преобразить индустрию. Справиться с регуляторными требованиями становится значительно проще благодаря аудируемым логам, надежно фиксирующим все действия в неоспоримой форме. Доказать сроки раскрытия уязвимости можно без участия арбитров и посредников, а каждое финансовое вознаграждение сопровождается прозрачными криптографическими следами операций.

Самые чувствительные отрасли смогут отказаться от риска потери данных или манипуляций на стороне платформ, получая неприкосновенность и непреложность защиты. Эта технологическая эволюция неотвратима. Аналогичные переходы на пост-доверительные и криптографически проверяемые системы уже произошли в других сферах — с DNS и системой DNSSEC, с интернет-сертификатами и протоколами прозрачности, с финансовыми операциями и инфраструктурой. Объявлять об обществе, где подобные системы не внедрены лишь там, где ставки наиболее высоки, будет выглядеть анахронизмом. Уже через несколько лет нынешние методы раскрытия уязвимостей с их зависимостью от цепочки доверия покажутся таким же пережитком истории, как передача паролей без шифрования.

Профессионалы будущего будут использовать платформы, подобные aud1t, и рассматривать старые модели как примеры недальновидности и наивности. Каждый, кто работает в области кибербезопасности, теперь стоит перед выбором. Можно стать одним из первых пользователей и разработчиков инновационной инфраструктуры пост-доверия, участвовать в формировании нового порядка раскрытия уязвимостей, строить репутацию и выигрывать в конкурентной гонке. Либо продолжать держаться за устаревшие схемы, рассчитывая, что доверие не подведет. Инвесторы, компании и исследователи понимают, что будущее принадлежит решениям, основанным на математической достоверности.

Это единственный путь к масштабируемой и надежной совместной работе в условиях глобальных угроз и противодействия государств и преступных организаций. В современном мире, где цифровая инфраструктура и безопасность критически важны, недостаточно надеяться на честность участников. Потребуется уверенность, подкрепленная доказательствами и проверками. Пост-доверительная эпоха наступает сейчас. Новая система придает полное значение приватности за счет сквозного шифрования, исключает сомнения в авторстве через криптографические подписи и предотвращает любые попытки скрытой модификации с помощью надежных логов.

Aud1t — это не только очередное средство, это фундаментальное переосмысление подхода к координации выявления и устранения уязвимостей, которое открывает путь к более безопасному и прозрачному цифровому будущему. Именно на таких технологиях будет строиться следующий уровень кибербезопасности, позволяющий обеспечить сохранность данных, непрерывность услуг и доверие пользователей без необходимости полагаться на уязвимые привычные практики. Новый порядок неизбежен, и aud1t уже прокладывает дорогу в мир, где математика и криптография заменяют человеческие ошибки и устаревшие модели доверия.