В современном мире киберугроз и стремительного развития цифровых технологий судебная экспертиза и реагирование на инциденты (DF/IR) становятся важнейшими элементами обеспечения информационной безопасности организаций. Эффективное расследование инцидентов требует не только технических знаний, но и удобных инструментов, позволяющих упростить сбор, анализ и систематизацию данных. Kanvas — это открытый проект, направленный на улучшение работы специалистов в области судебной экспертизы и инцидент-менеджмента. Этот инструмент объединяет ключевые рабочие процессы в единой среде, минимизируя необходимость переключения между несколькими приложениями. Kanvas поддерживает работу с популярными форматами, такими как «Spreadsheet of Doom» (SOD), широко используемыми для анализа и хранения данных расследований, что значительно облегчает работу с большими массивами информации.

Одной из самых важных возможностей Kanvas является автоматическое создание временных линий инцидентов. Раньше построение временной последовательности событий часто выполнялось вручную, что отнимало массу времени и увеличивало вероятность ошибок. Kanvas же автоматически отбирает ключевые события, группирует их по дням и предоставляет удобный формат для экспорта в PNG или CSV. Такой подход значительно упрощает процесс подготовки отчетности и улучшает визуальное восприятие хода расследования. Визуализация обнаружений и передвижений атакующих играет не меньшую роль.

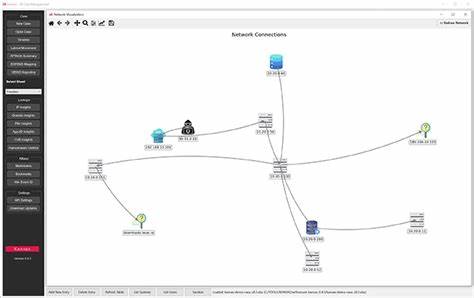

Kanvas предлагает инструменты для создания интерактивных диаграмм «латерального передвижения», которые облегчают понимание сценариев атаки. Система даже позволяет выбирать иконки, соответствующие типам систем, участвующих в инциденте, а созданные визуализации можно быстро экспортировать для дальнейшего использования. Отличительной особенностью проекта является интеграция с матрицами MITRE ATT&CK и D3FEND, что позволяет аналитикам лучше сопоставлять обнаруженные техники атак и мероприятия по их устранению. Использование MITRE D3FEND помогает командам оценить эффективность изоляции тактик злоумышленников и совершенствовать стратегии реагирования, опираясь на полученный опыт. Еще одним полезным инструментом Kanvas является Flow Builder, позволяющий создавать и визуализировать последовательности действий атакующих.

Специалисты могут добавлять подробную информацию о тактиках, техниках и процедурах (TTP), объединяя их связи и отображая цепочки инцидента. Такая наглядная и интерактивная визуализация помогает в обмене контекстной информацией с коллегами и даже встраивании ее в веб-страницы, что упрощает распространение знаний и сотрудничество. Интеграция с современными решениями, использующими технологии искусственного интеллекта, — еще одно значительное преимущество Kanvas. Проект предусматривает работу с API крупных поставщиков LLM, таких как OpenAI и Anthropic. Пользователи могут создавать и хранить собственные шаблоны запросов в YAML-файлах, что позволяет эффективно использовать ИИ для поддержки расследований и получения рекомендаций без необходимости переключаться на сторонние веб-интерфейсы.

Важное место в Kanvas занимает поддержка модели V.E.R.I.S.

, которая стандартизирует сбор данных о киберинцидентах, облегчая процесс документирования и обмена информацией с другими организациями и внешними стейкхолдерами. С помощью этого стандарта команды получают ясную и структурированную информацию о природе инцидента, методах и последствиях, что позволяет повышать качество последующих мер безопасности. Для ведения заметок, написания инструкций и создания оперативных руководств в Kanvas применяются файлы в Markdown-формате. Такая простота и гибкость обеспечивают удобство документирования хода расследования как для внутреннего использования, так и для взаимодействия с клиентами или партнерами. Немаловажно и наличие функционала для внешних проверок, который быстро обеспечивает доступ к данным из различных источников разведки угроз.

Аналитики могут оперативно получать сведения об IP-адресах, доменах, электронной почте, файлах, узнавать о местоположении, открытых портах, уязвимостях, данных WHOIS и DNS, а также проверять сведения о жертвах программ-вымогателей и известных эксплойтах по CVE. Такой многофункциональный lookup значительно ускоряет процесс сбора разведданных и повышает качество расследования. Kanvas также предлагает возможность удобно сохранять и систематизировать полезные источники информации в виде персональных закладок. Это позволяет не перегружать привычные веб-браузеры и всегда иметь под рукой актуальные проекты и инструменты, полезные в DF/IR-среде. Быстрый доступ к справочной информации является еще одной сильной стороной Kanvas.

Например, справочник по Event ID Windows, контекст развития вредоносного ПО, аннотации по используемым средствам атаки и особенности облачных сервисов Azure — все это помогает аналитикам быстрее ориентироваться в процессе расследования и принимать обоснованные решения. Для обмена индикаторами компрометации (IOC) поддерживается экспорт данных в формате STIX 2.1 JSON, что позволяет напрямую интегрировать информацию с популярными платформами по анализу угроз, такими как OpenCTI или MISP. Это существенно упрощает совместную работу и автоматизацию процессов. Открытый характер Kanvas делает проект особенно привлекательным для специалистов, стремящихся использовать проверенные, гибкие и настраиваемые инструменты без необходимости вкладывать средства в дорогостоящее коммерческое ПО.

![100 Cameras: Tokyo Metro [video]](/images/A9C4571A-FB10-4085-A216-E71A4B9FE5A3)