Недавние исследования в области кибербезопасности выявили новый вид Android-малвари, способный красть приватные ключи из скриншотов и изображений. Эта угроза представляет собой серьезный риск для пользователей криптовалют и тех, кто активно использует цифровые технологии. В этой статье мы рассмотрим, как работает этот вредоносный софт, как защитить себя и какие шаги вы можете предпринять, чтобы минимизировать риски. Как работает новый Android-малварь? Новейшие виды вредоносного ПО разработаны с использованием сложных алгоритмов и технологий, позволяющих извлекать конфиденциальные данные, такие как приватные ключи, из изображений на устройстве жертвы. Этот тип вредоносного ПО может использовать ряд методов, чтобы скрыть свою деятельность и обойти стандартные меры безопасности.

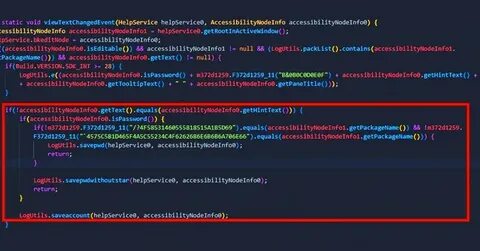

1. Скриншоты и изображения: Один из наиболее тревожных аспектов этой малвари заключается в том, что она может анализировать фотографии и скриншоты, находящиеся на вашем устройстве, чтобы найти и извлечь приватные ключи. Ключи часто изображаются в виде QR-кодов или текстовых строк, и вредоносное ПО может легко идентифицировать и перехватить эти данные. 2. Кража данных: Как только малварь идентифицирует ключи, она может передать их злоумышленникам через интернет.

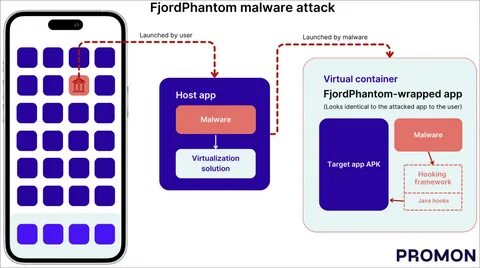

Это может происходить без ведома пользователя, что делает опасность значительно выше. 3. Обфускация и скрытность: Современные версии малвари часто используют техники обфускации, чтобы избегать обнаружения. Эти техники помогают вредоносному ПО оставаться незамеченным антивирусными программами, даже когда оно активно собирает личные данные. Как защитить себя? Хотя угроза от этого типа Android-малвари велико, существуют меры, которые каждый пользователь может предпринять для защиты своих данных: 1.

Установка антивирусного ПО: Выбор надежного антивирусного программного обеспечения и регулярное его обновление помогут выявить и удалить вредоносные приложения до того, как они нанесут вред. 2. Ограничение доступа приложений: Перед установкой новых приложений внимательно проверяйте разрешения, которые они требуют. Если приложение запрашивает доступ к вашим фотографиям, а вы не планируете его использовать для таких задач, лучше отказаться от установки. 3.

Обновление операционной системы: Регулярные обновления Android обеспечивают защиту от новых угроз. Убедитесь, что у вас установлены последние обновления операционной системы и приложений. 4. Использование двухфакторной аутентификации: Пользуйтесь двухфакторной аутентификацией на всех платформах, связанных с криптовалютами, чтобы усложнить злоумышленникам доступ к вашим учетным записям. 5.

Бэкапы ключей: Важно сохранять резервные копии ваших приватных ключей в безопасном месте, например, на аппаратных кошельках, а не только на вашем мобильном устройстве. Как выявить заражение? Обнаружить, что ваше устройство заражено, может быть непросто, но существуют некоторые признаки, на которые стоит обратить внимание: 1. Низкая производительность: Если ваше устройство стало работать медленнее без видимой причины, это может быть признаком наличия вредоносного ПО. 2. Необычное поведение приложений: Приложения могут закрываться сами по себе или запускаться без вашего согласия.

3. Неизвестные приложения: Проверяйте список приложений на своем устройстве и удаляйте те, которые вы не устанавливали или которые выглядят подозрительно. 4. Расход трафика: Внезапное увеличение объема трафика может указывать на то, что ваш телефон передает данные без вашего ведома. Заключение Новый Android-малварь, способный красть приватные ключи из изображений и скриншотов, подчеркивает важность кибербезопасности в современном мире.

Пользователи должны быть бдительными и принимать меры для защиты своих личных данных. Обязательно обновляйте свои знания о последних угрозах и технологиях защиты, чтобы оставаться на шаг впереди злоумышленников. Знать, как работает эта угроза, и понимать, как защитить себя, является критически важным для всех пользователей цифровых технологий.